Безпека онлайн-платежів у 2026 році: PCI DSS, токенізація, антифрод та інші технології

Згідно з даними Департаменту кіберполіції та НБУ, збитки українців від онлайн-шахрайства у 2025 році сягнули від 1.4 до 1.6 млрд грн. Більшість втрат (близько 80%) сталися не через технічні злами, а через соціальну інженерію та фішинг. Водночас кожен підприємець, який приймає оплати банківськими картками, автоматично стає частиною системи, де одна атака може призвести до втрати репутації, штрафів і навіть блокування інтернет-еквайрингу.

Безпека онлайн-платежів – це не забаганка регуляторів, а обов’язкова умова виживання бізнесу. У цій статті розберемо головні інструменти захисту даних: стандарт PCI DSS, шифрування, токенізацію, 3D Secure та антифрод-системи. Практично і без зайвої теорії – саме те, що потрібно знати власнику онлайн-бізнесу в Україні.

Інтернет-платежі та їхні найвразливіші місця

Онлайн-оплата – звичний для більшості покупців процес, який виглядає просто і шаблонно: додав товар у кошик > перейшов до оформлення > вибрав спосіб оплати > увів реквізити банківської картки > підтвердив платіж. Але саме на етапі введення реквізитів та їх опрацювання платіжні дані наражаються на найбільший ризик. Якщо ж ви зберігаєте дані банківських карток на своєму сервері, то ризики їх витоку зростають багатократно. Кожна втрата чутливих даних (а значить, і грошей) – це потужний удар по довірі клієнтів і репутації компанії. Втім, системи захисту коштів покупців за останні роки відпрацьовані настільки ретельно, що оплата банківською карткою стала навіть більш безпечною, ніж купівля за готівку на ринку. Отже, які запобіжники стоять сьогодні на шляху зловмисників?

PCI DSS: основа основ

Payment Card Industry Data Security Standard (скорочено PCI DSS) – міжнародний стандарт, який регулює захист платіжних даних. PCI DSS обов’язковий для всіх компаній, які зберігають, обробляють або передають дані банківських карток (номер, CVV, термін дії). Виконання вимог PCI DSS означає, що бізнес дотримується найвищих норм із мінімізації ризиків витоку інформації в інтернеті.

Сьогодні діє версія PCI DSS 4.0.1, що стала повністю обов’язковою з березня 2025 року. Стандарт містить 12 ключових вимог, серед яких:

- Побудова та підтримка безпечної мережі.

- Захист даних власників банківських карток за допомогою шифрування.

- Захист усіх систем і мереж від шкідливого програмного забезпечення.

- Суворий контроль доступу, обов’язкова для всіх багатофакторна автентифікація (MFA).

- Регулярний моніторинг і тестування.

- Підтримка політики інформаційної безпеки всіма співробітниками.

Відповідність стандарту PCI DSS 4.0.1 для бізнесу – це, по-перше, юридична вимога, а по-друге, репутація, адже довіра клієнта є головною валютою.

Однак вимоги з боку PCI DSS до підприємця залежать від того, як саме він обробляє платежі. Здебільшого онлайн-бізнеси можуть приймати кошти в інтернеті трьома способами:

- Перенаправлення (redirect): коли покупець натискає кнопку «Оформити замовлення», він переходить на сторінку оплати платіжного сервісу (наприклад, hutko чи іншого провайдера).

- Платіжний віджет (iFrame): форма оплати вбудована на сайт, але дані користувача обробляються безпосередньо в системі платіжного провайдера.

- Пряма обробка (API): бізнес збирає реквізити банківських карток на своєму сайті чи у мобільному застосунку та передає їх по API платіжному сервісу. Це найскладніший шлях, що вимагає максимального рівня відповідності стандартам.

Для більшості українських онлайн-магазинів актуальні перший та другий шляхи. Тобто замість складного аудиту PCI DSS вони можуть просто заповнити опитувальник із 20-30 питань: SAQ A або SAQ A-EP (Self-Assessment Questionnaire).

Якщо ж це масштабний проєкт, який проводить пряму обробку транзакцій на своєму сайті чи у мобільному застосунку, то ось яких пунктів треба дотримуватися (згідно з PCI DSS):

- Не можна зберігати CVV/CVC-коди та повні номери банківських карток після авторизації на сервері. Будь-яка помилка в налаштуваннях інфраструктури або атака хакерів може призвести до витоку всієї бази даних. У 2026 році штрафи за такий інцидент можуть миттєво зробити бізнес банкрутом.

- Потрібно використовувати шифрування (TLS). Увесь сайт або мобільний застосунок (не тільки платіжна сторінка) повинен працювати на сучасному протоколі HTTPS із актуальними сертифікатами.

- Фронтенд має бути захищеним. Бізнес має суворо контролювати усі скрипти на сайті чи у мобільному застосунку, щоб бути впевненим, що сторонній скрипт не краде дані з полів вводу.

- Регулярне сканування. Щоквартально потрібно проводити зовнішнє сканування вразливостей ASV-партнером (Approved Scanning Vendor) з відповідним сертифікатом.

Порушення вимог PCI DSS може призвести до штрафів у розмірі $100 тисяч на місяць, блокування інтернет-еквайрингу і втрати репутації. А отримати довіру клієнтів знову після інциденту зі зливом банківських карток майже неможливо.

Шифрування даних: SSL, TLS та інші стандарти

Ключовий інструмент захисту транзакцій – шифрування. На початку 2000-х для цього широко використовувався SSL (Secure Sockets Layer), однак останні років 10 цей протокол вважається безнадійно застарілим і небезпечним. Всі версії SSL працювали на базі повільних та слабких криптоалгоритмів, тому сучасні процесори можуть зламати таке шифрування доволі швидко та легко.

І хоча ми досі за звичкою кажемо «SSL-сертифікат», та сучасний захист – це TLS 1.3, найпрогресивніший протокол безпеки, який створює надійно зашифрований тунель між браузером покупця та сервером продавця. Ба більше, SSL-сертифікати вже не використовуються, ви просто не зможете їх отримати.

На відміну від старих версій, TLS 1.3 встановлює з’єднання дуже швидко − за один «потиск рук» (handshake), що пришвидшує завантаження сторінки оплати. У новій версії сертифіката видалено всі застарілі та слабкі алгоритми шифрування, які хакери навчилися зламувати. Окрім того, від сторонніх учасників приховані навіть технічні дані про те, з яким сервером з’єднується платник. До речі, в hutko усі онлайн-платежі проходять тільки через захищені канали зв’язку із сертифікатом TLS.

Окрім самого шифрування, сучасні стандарти включають HSTS (HTTP Strict Transport Security) – механізм безпеки, який ставить вимогу браузеру завжди використовувати HTTPS замість вразливого HTTP при підключенні до сайту (HTTPS-сайт повинен мати сертифікат TLS). Це гарантує, що конфіденційні дані не будуть надіслані відкритим текстом, навіть коли клієнт помилився з адресою.

Головний щит сучасного інтернет-еквайрингу – токенізація

Токенізація (від англ. tokenization) − сучасна технологія, яка дозволяє зберігати платіжні дані максимально безпечно. Сутність її в тому, що реальні реквізити банківської картки замінюються на випадковий унікальний код − токен. Отже, навіть якщо зловмисник перехопить цей токен, він не зможе ним скористатися.

Переваги токенізації:

- Знижує рівень вимог згідно з PCI DSS (сайт або мобільний застосунок не обробляє реальні дані банківських карток).

- Дозволяє зберігати платіжну картку для повторних оплат безпечно (бо використовується лише токен).

- Зменшує ризик шахрайства та підвищує довіру клієнтів.

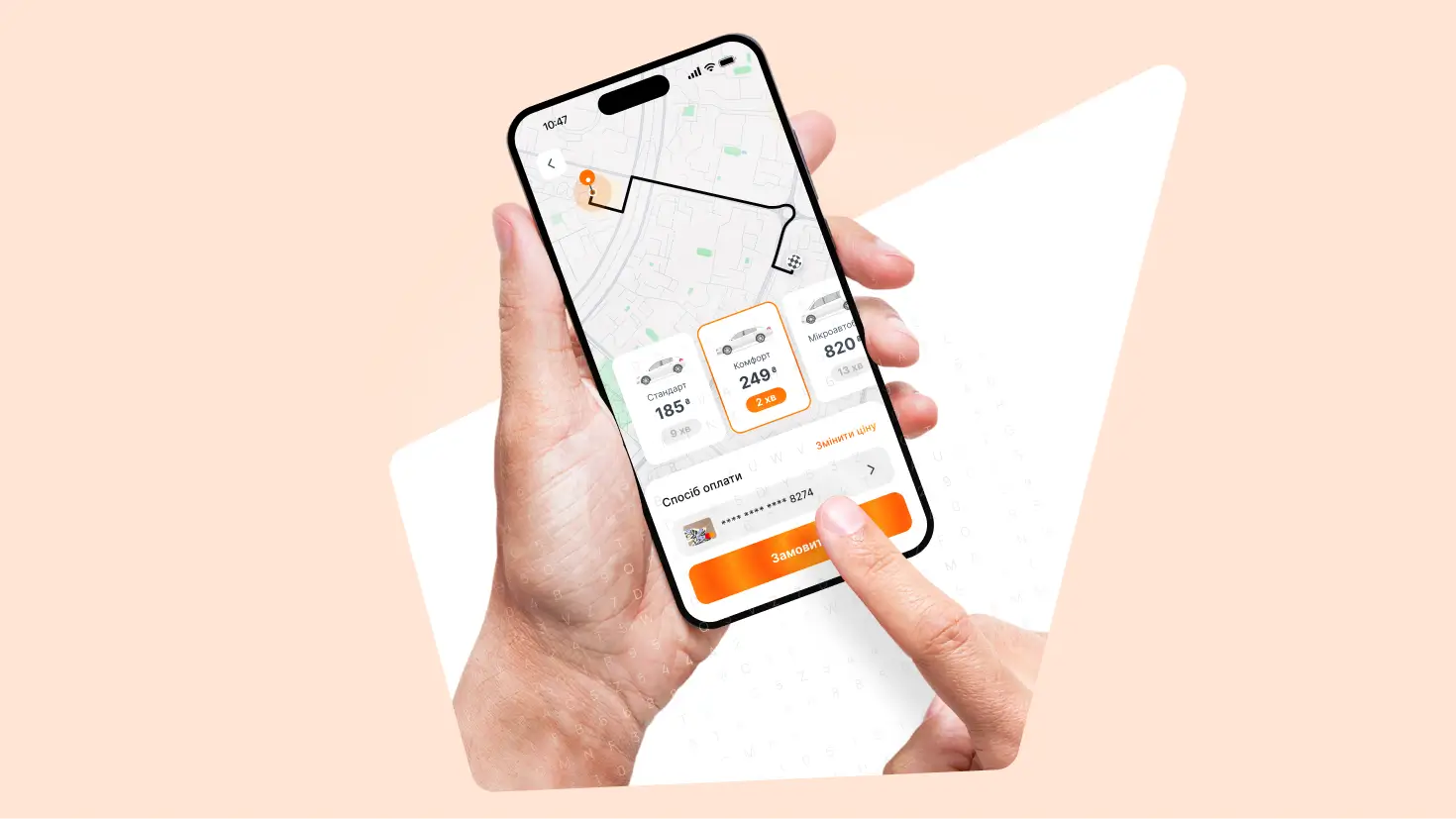

Окрім безпеки, токенізація збільшує конверсію платежів на 15-25%, адже покупцю не потрібно щоразу вводити реквізити. Для прикладу, саме завдяки токенізації можливі безпечні рекурентні платежі, ба більше, навіть коли клієнт змінює або перевипускає банківську картку (наприклад, через завершення строку дії чи втрату), завдяки токенізації дані оновлюються автоматично, без залучення користувача.

В hutko токенізація доступна мерчантам за замовчуванням одразу після активації прийому платежів. Щойно покупець здійснює першу успішну оплату, як дані його банківської картки перетворюються на токен, який можна використовувати для повторних списань. Це особливо зручно для сервісів за підпискою, які приймають регулярні платежі, та інтернет-магазинів, де для клієнтів актуальні повторні оплати в один клік.

3D Secure та сучасні протоколи автентифікації

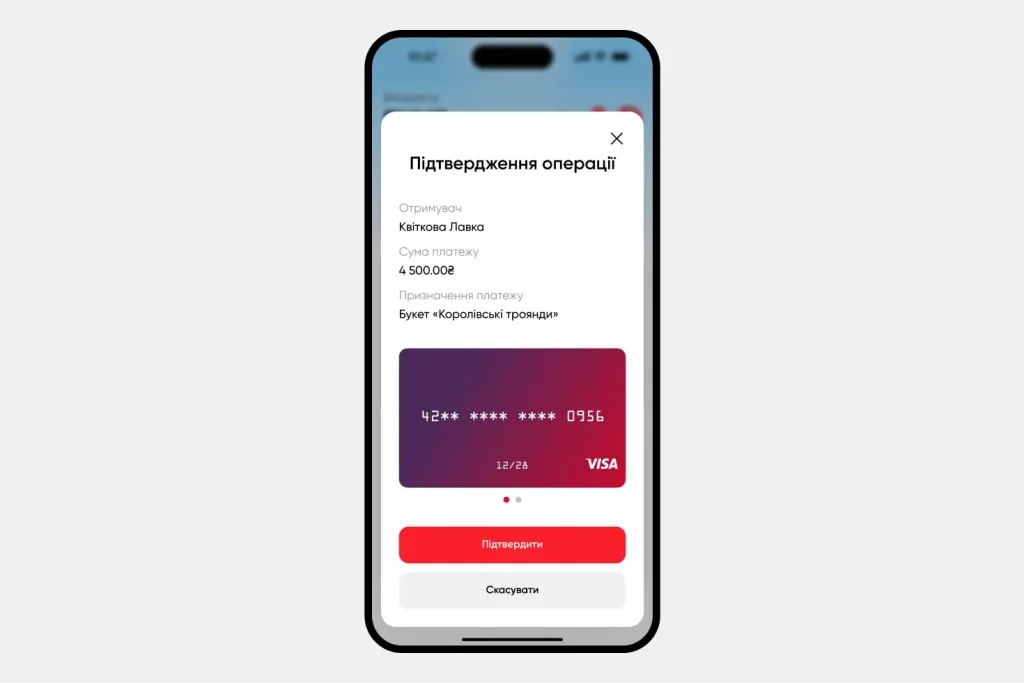

Протоколи 3D Secure 2.x і 3.0 додають ще один рівень перевірки при здійсненні оплат. Їхнє головне завдання – підтвердити, що платіж здійснює справжній власник банківської картки. Але якщо у версії 1.0 ми чекали на SMS у телефоні, у 2.х переходили в застосунок банку, щоб схвалити платіж, то версія 3.0 максимально орієнтована на делеговану автентифікацію (Delegated Authentication).

Головне завдання 3DS 3.0 − зробити онлайн-платежі настільки безшовними, щоб користувач навіть не помічав перевірки, але при цьому достатньо безпечними, щоб шахрайство стало економічно невигідним. Зокрема, серед інновацій − повна відмова від паролів (Passwordless). Як це працює: банк покладається на перевірку, яку ви вже зробили на своєму смартфоні (авторизація за допомогою Face ID або Touch ID), без необхідності переходити на додаткові сторінки підтвердження. Це значно підвищує конверсію платіжних операцій.

Окрім того, обмін даними з банком став ширшим. Система аналізує одночасно сотні параметрів, серед яких поведінкова біометрія (як покупець користується телефоном, як швидко натискає на клавіші), історія IP-адрес та геолокація в реальному часі. Як результат – більше безшовних транзакцій, де клієнт взагалі нічого зайвий раз не підтверджує, бо система на 99% впевнена, що це саме він.

В hutko для авторизації платежів використовується технологія Smart 3DS. Спеціальний удосконалений алгоритм аналізує транзакції у реальному часі та вирішує, коли потрібно отримати додаткове підтвердження від власника банківської картки, а коли оплату можна провести без зайвих кроків.

Додаткові елементи безпеки

Сучасний захист платежів − не один інструмент, а ціла екосистема, що складається з багатьох компонентів:

Антифрод-системи на базі штучного інтелекту

Антифрод-система – цифровий арбітр, що миттєво аналізує дії користувача на основі десятків параметрів і приймає рішення щодо опрацювання платіжної операції. На відміну від попередніх алгоритмів, що функціонували за жорсткими правилами (наприклад, дозволяти не більше 3 транзакцій на день, блокувати всі операції понад 10 тисяч грн тощо), ШІ-антифрод аналізує поведінкову біометрію (швидкість натискання клавіш, кут нахилу смартфона), географію пересування (годину тому був платіж у Києві, а зараз у Варшаві − це підозріло), типовий час покупок та категорію товарів. За всіма цими даними антифрод-система виставляє бал ризику (Fraud Score). Якщо він високий, транзакція блокується (згідно з вимогою 10 стандарту PCI DSS) або ж потрібне додаткове підтвердження через біометрію.

CVV/СVC, динамічні CVV та AVS

Все перераховане вище – перевірка того, що банківська картка фізично перебуває в руках того, хто платить.

- CVV/CVC (Card Verification Value/Code) – тризначний код на звороті платіжної картки. Його заборонено зберігати в базах даних (згідно з PCI DSS), тому він служить хорошим фільтром проти вкрадених списків номерів банківських карток.

- Динамічні CVV – інновація сучасних цифрових банків (однак не є вимогою PCI DSS). Код у застосунку змінюється кожні кілька годин. Навіть якщо хакер побачив CVV користувача сьогодні, завтра він уже буде недійсним.

- AVS (Address Verification Service) – система звіряє поштовий індекс та адресу, введені покупцем на сайті чи у мобільному застосунку, з тими, що зареєстровані в банку. Ця вимога популярна в США та Великій Британії для боротьби з використанням чужих платіжних карток (теж не є обов’язковою вимогою PCI DSS).

Моніторинг аномалій у реальному часі

Якщо антифрод-система спостерігає за конкретним покупцем, то інструмент аналізу аномалій відстежує весь проєкт мерчанта. Наприклад, на сайті зазвичай здійснюється 10-15 транзакцій за добу, а тут раптом пройшли 500 дрібних платежів із різних країн – моніторинг розпізнає процедуру як «card testing» (коли шахраї перевіряють валідність бази крадених платіжних карток) і миттєво блокує прийом оплат для захисту бізнесу (до речі, це одна з непрямих вимог PCI DSS).

Open Banking як практична реалізація PSD2 (Payment Services Directive 2)

Директива ЄС, що регулює електронні платежі та робить їх безпечнішими та більш відкритими. PSD2 вводить вимогу Strong Customer Authentication, тобто підтвердження операції мінімум двома факторами: пароль/PIN-код, телефон/токен, біометрія (Touch ID або Face ID). Це значно ускладнює шахрайство.

Багато українських платіжних провайдерів, у тому числі hutko, пропонують вбудовані антифрод-системи з машинним навчанням, які блокують підозрілі транзакції автоматично. Наприклад, hutko в кожній транзакції за допомогою власної системи безпеки нового покоління відстежує нетипову поведінку користувачів, підозрілі платіжні сценарії та потенційні ризики ще до того, як вони стануть проблемою для бізнесу.

Притому перевірка транзакцій у hutko не означає миттєве блокування всього, що здається хоч трохи підозрілим. Якраз навпаки: наша розумна антифрод-система аналізує кожну операцію за багатьма факторами та допомагає бізнесу виявляти шахраїв, не втрачаючи реальних клієнтів. За підсумками оцінки алгоритм автоматично ухвалює рішення по платежу: провести транзакцію, вимагати додаткового підтвердження з боку платника або відхилити оплату.

Резюме

Безпека онлайн-платежів у 2026 році – це не витрати, а інвестиція в довіру клієнтів і стабільність бізнесу. PCI DSS, токенізація, сучасне шифрування та розумні антифрод-системи дозволяють навіть невеликому проєкту працювати на рівні великих гравців ринку.

Не чекайте першого інциденту – підключайтеся до hutko та перекладіть усі клопоти із захистом платежів на наші плечі. Зосередьтеся на розвитку свого бізнесу, а прийом платежів залиште професіоналам – ми знаємо, як це робити надійно та безпечно.