Безопасность онлайн-платежей в 2026 году: PCI DSS, токенизация, антифрод и другие технологии

Согласно данным Департамента киберполиции и НБУ, убытки украинцев от онлайн-мошенничества в 2025 году составили от 1.4 до 1.6 млрд грн. Большинство потерь (около 80%) произошли не из-за технических взломов, а из-за социальной инженерии и фишинга. В то же время каждый предприниматель, принимающий оплаты банковскими картами, автоматически становится частью системы, где одна атака может привести к потере репутации, штрафам и даже блокировке интернет-эквайринга.

Безопасность онлайн-платежей – это не прихоть регуляторов, а обязательное условие выживания бизнеса. В этой статье разберем главные инструменты защиты данных: стандарт PCI DSS, шифрование, токенизацию, 3D Secure и антифрод-системы. Практически и без лишней теории – именно то, что нужно знать владельцу онлайн-бизнеса в Украине.

Интернет-платежи и их самые уязвимые места

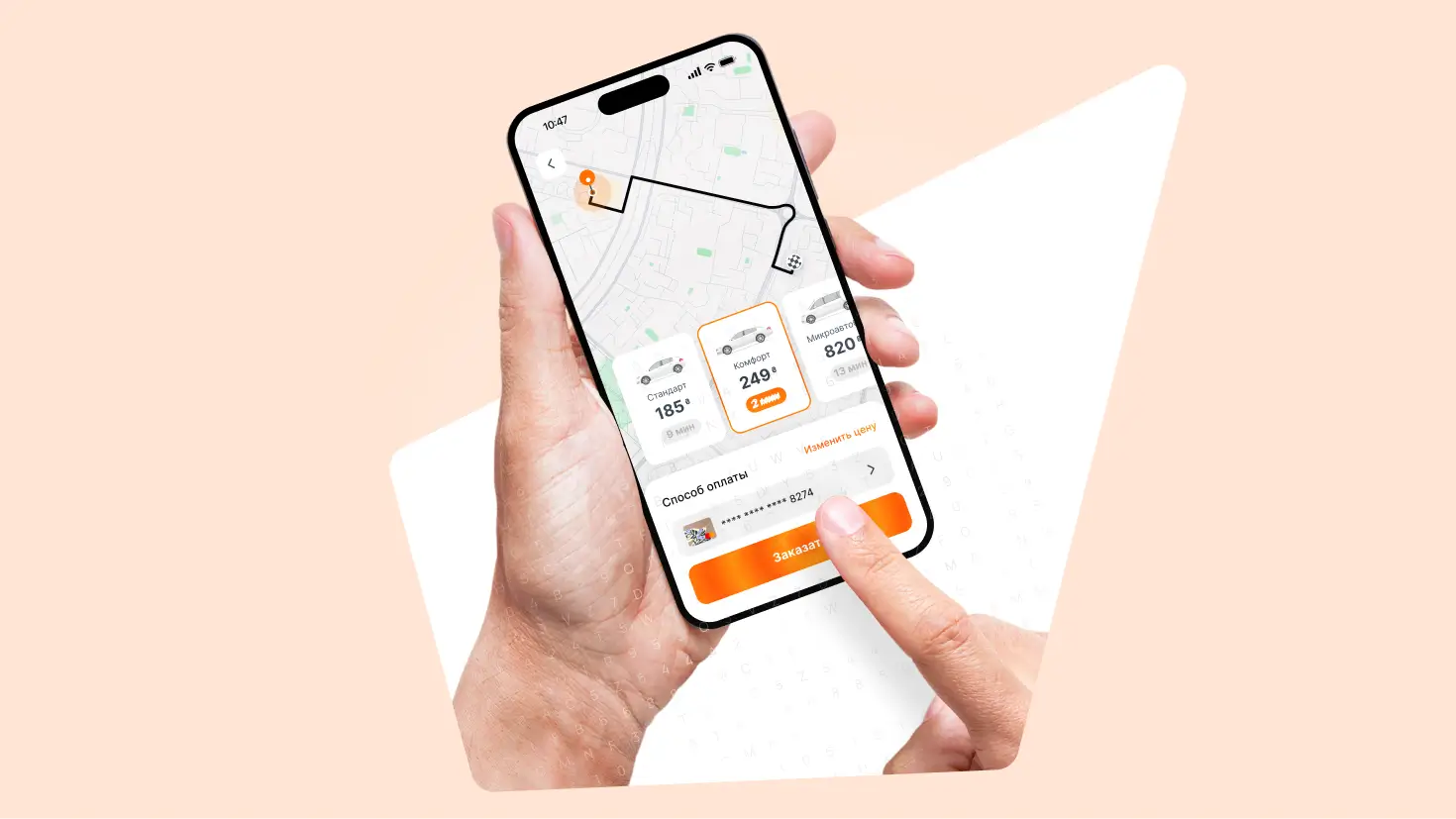

Онлайн-оплата – привычный для большинства покупателей процесс, который выглядит просто и шаблонно: добавил товар в корзину > перешел к оформлению > выбрал способ оплаты > ввел реквизиты банковской карты > подтвердил платеж. Но именно на этапе ввода реквизитов и их обработки платежные данные подвергаются наибольшему риску. Если же вы храните данные банковских карт на своем сервере, то риски их утечки возрастают многократно. Каждая утрата чувствительных данных (а значит, и денег) – это мощный удар по доверию клиентов и репутации компании. Впрочем, системы защиты средств покупателей за последние годы отработаны настолько тщательно, что оплата банковской картой стала даже безопаснее, чем покупка за наличные деньги на рынке. Итак, какие предохранители сегодня стоят на пути злоумышленников?

PCI DSS: основа основ

Payment Card Industry Data Security Standard (сокращенно PCI DSS) – международный стандарт, регулирующий защиту платежных данных. PCI DSS обязателен для всех компаний, которые хранят, обрабатывают или передают данные банковских карт (номер, CVV, срок действия). Выполнение требований PCI DSS означает, что бизнес соблюдает самые высокие нормы по минимизации рисков утечки информации в интернете.

Сегодня действует версия PCI DSS 4.0.1, ставшая полностью обязательной с марта 2025 года. Стандарт содержит 12 ключевых требований, среди которых:

- Построение и поддержка безопасной сети.

- Защита данных владельцев банковских карт с помощью шифрования.

- Защита всех систем и сетей от вредоносного программного обеспечения.

- Строгий контроль доступа, обязательная для всех многофакторная аутентификация (MFA).

- Регулярный мониторинг и тестирование.

- Поддержка политики информационной безопасности всеми сотрудниками.

Соответствие стандарту PCI DSS 4.0.1 для бизнеса – это, во-первых, юридическое требование, а во-вторых, репутация, ведь доверие клиента является главной валютой.

Однако требования PCI DSS к предпринимателю зависят от того, как именно он обрабатывает платежи. В подавляющем большинстве онлайн-бизнесы могут принимать средства в интернете тремя способами:

- Перенаправление (redirect): когда покупатель нажимает кнопку «Оформить заказ», он переходит на страницу оплаты платежного сервиса (например, hutko или другого провайдера).

- Платежный виджет (iFrame): форма оплаты встроена на сайт, но данные пользователя обрабатываются непосредственно в системе платежного провайдера.

- Прямая обработка (API): бизнес собирает реквизиты банковских карт на своем сайте или в мобильном приложении и передает их по API платежному сервису. Это самый сложный путь, требующий максимального уровня соответствия стандартам.

Для большинства украинских онлайн магазинов актуальны первый и второй пути. То есть вместо сложного аудита PCI DSS они могут просто заполнить опросник на 20-30 вопросов: SAQ A или SAQ A-EP (Self-Assessment Questionnaire).

Если же это масштабный проект, который проводит прямую обработку транзакций на своем сайте или в мобильном приложении, то вот каких пунктов нужно придерживаться (согласно PCI DSS):

- Нельзя сохранять CVV/CVC-коды и полные номера банковских карт после авторизации на сервере. Любая ошибка в настройках инфраструктуры или атака хакеров может привести к утечке всей базы данных. В 2026 году штрафы за такой инцидент могут мгновенно сделать бизнес банкротом.

- Необходимо использовать шифрование (TLS). Весь сайт или мобильное приложение (не только платежная страница) должны работать на современном протоколе HTTPS с актуальными сертификатами.

- Фронтенд должен быть защищен. Бизнес должен строго контролировать все скрипты на сайте или в мобильном приложении, чтобы быть уверенным, что сторонний скрипт не ворует данные из полей ввода.

- Регулярное сканирование. Ежеквартально нужно проводить внешнее сканирование уязвимостей ASV-партнером (Approved Scanning Vendor) с соответствующим сертификатом.

Нарушение требований PCI DSS может привести к штрафам в размере $100 тысяч в месяц, блокировке интернет-эквайринга и потере репутации. А получить доверие клиентов снова после инцидента со сливом банковских карт почти невозможно.

Шифрование данных: SSL, TLS и другие стандарты

Ключевой инструмент защиты транзакций – шифрование. В начале 2000-х для этого широко использовался SSL (Secure Sockets Layer), однако последние лет 10 этот протокол считается безнадежно устаревшим и опасным. Все версии SSL работали на базе медленных и слабых криптоалгоритмов, поэтому современные процессоры могут взломать такое шифрование довольно быстро и легко.

И хотя мы до сих пор по привычке говорим «SSL-сертификат», современная защита – это TLS 1.3, самый прогрессивный протокол безопасности, создающий надежно зашифрованный тоннель между браузером покупателя и сервером продавца. Более того, SSL-сертификаты уже не используются, вы просто не сможете их получить.

В отличие от старых версий, TLS 1.3 устанавливает соединение очень быстро – за одно «рукопожатие» (handshake), что ускоряет загрузку страницы оплаты. В новой версии сертификата удалены все устаревшие и слабые алгоритмы шифрования, которые хакеры научились взламывать. Кроме того, от сторонних участников скрыты даже технические данные о том, с каким сервером соединяется плательщик. Кстати, в hutko все онлайн-платежи проходят только через защищенные каналы связи с сертификатом TLS.

Кроме самого шифрования, современные стандарты включают в себя HSTS (HTTP Strict Transport Security) – механизм безопасности, который задает требование браузеру всегда использовать HTTPS вместо уязвимого HTTP при подключении к сайту (HTTPS-сайт должен иметь сертификат TLS). Это гарантирует, что конфиденциальные данные не будут отправлены открытым текстом, даже когда клиент ошибся с адресом.

Главный щит современного интернет-эквайринга – токенизация

Токенизация (от англ. tokenization) − современная технология, позволяющая хранить платежные данные максимально безопасно. Суть ее в том, что реальные реквизиты банковской карты заменяются случайным уникальным кодом – токеном. Так что даже если злоумышленник перехватит этот токен, он не сможет им воспользоваться.

Преимущества токенизации:

- Снижает уровень требований согласно PCI DSS (сайт или мобильное приложение не обрабатывает реальные данные банковских карт).

- Позволяет хранить платежную карту для повторной оплаты безопасно (потому что используется только токен).

- Уменьшает риск мошенничества и повышает доверие клиентов.

Кроме безопасности, токенизация увеличивает конверсию платежей на 15-25%, ведь покупателю не нужно каждый раз вводить реквизиты. К примеру, именно благодаря токенизации возможны безопасные рекуррентные платежи, более того, даже если клиент меняет или перевыпускает банковскую карту (например, по истечении срока действия или в случае потери), благодаря токенизации данные обновляются автоматически, без привлечения пользователя.

В hutko токенизация доступна мерчантам по умолчанию сразу после активации приема платежей. Как только покупатель осуществляет первую успешную оплату, данные его банковской карты превращаются в токен, который можно использовать для повторных списаний. Это особенно удобно для сервисов по подписке, которые принимают регулярные платежи, и интернет-магазинов, где для клиентов актуальны повторные оплаты в один клик.

3D Secure и современные протоколы аутентификации

Протоколы 3D Secure 2.x и 3.0 добавляют еще один уровень проверки при совершении оплат. Их главная задача – подтвердить, что платеж осуществляет настоящий владелец банковской карты. Но если в версии 1.0 мы ждали SMS в телефоне, в 2.х переходили в приложение банка, чтобы подтвердить платеж, то версия 3.0 максимально ориентирована на делегированную аутентификацию (Delegated Authentication).

Главная задача 3DS 3.0 – сделать онлайн-платежи настолько бесшовными, чтобы пользователь даже не замечал проверки, но при этом достаточно безопасными, чтобы мошенничество стало экономически невыгодным. В частности, среди инноваций – полный отказ от паролей (Passwordless). Как это работает: банк полагается на проверку, которую вы уже прошли на своем смартфоне (авторизация с помощью Face ID или Touch ID), без необходимости переходить на дополнительные страницы подтверждения. Это существенно увеличивает конверсию платежных операций.

Кроме того, обмен данными с банком стал шире. Система анализирует одновременно сотни параметров, среди которых поведенческая биометрия (как покупатель пользуется телефоном, как быстро нажимает на клавиши), история IP-адресов и геолокация в реальном времени. Как результат – больше бесшовных транзакций, где клиент вообще ничего лишний раз не подтверждает, потому что система на 99% уверена, что это именно он.

В hutko для авторизации платежей применяется технология Smart 3DS. Специальный усовершенствованный алгоритм анализирует транзакции в реальном времени и решает, когда нужно получить дополнительное подтверждение от владельца банковской карты, а когда оплату можно провести без лишних шагов.

Дополнительные элементы безопасности

Современная защита платежей – не один инструмент, а целая экосистема, состоящая из многих компонентов:

Антифрод-системы на базе искусственного интеллекта

Антифрод-система – цифровой арбитр, мгновенно анализирующий действия пользователя на основе десятков параметров и принимающий решение по обработке платежной операции. В отличие от предыдущих алгоритмов, которые функционировали по жестким правилам (например, разрешать не более 3 транзакций в день, блокировать все операции свыше 10 тысяч грн и т. п.), ИИ-антифрод анализирует поведенческую биометрию (скорость нажатия клавиш, угол наклона смартфона), географию передвижения (час назад был платеж в Киеве, а сейчас в Варшаве – это подозрительно), типичное время покупок и категорию товаров. По всем этим данным антифрод-система выставляет балл риска (Fraud Score). Если он высокий, транзакция блокируется (согласно требованию 10 стандарта PCI DSS) или же требуется дополнительное подтверждение через биометрию.

CVV/СVC, динамичные CVV и AVS

Все вышеперечисленное – проверка того, что банковская карта физически находится в руках того, кто платит.

- CVV/CVC (Card Verification Value/Code) – трехзначный код на обороте платежной карты. Его запрещено хранить в базах данных (согласно PCI DSS), поэтому он служит хорошим фильтром против украденных списков номеров банковских карт.

- Динамичные CVV – инновация современных цифровых банков (но не является требованием PCI DSS). Код в приложении меняется каждые несколько часов. Даже если хакер увидел CVV пользователя сегодня, завтра он уже будет недействительным.

- AVS (Address Verification Service) – система сверяет почтовый индекс и адрес, введенные покупателем на сайте или в мобильном приложении, с зарегистрированными в банке. Это требование популярно в США и Великобритании для борьбы с использованием чужих платежных карт (тоже не является обязательным требованием PCI DSS).

Мониторинг аномалий в реальном времени

Если антифрод-система наблюдает за конкретным покупателем, то инструмент анализа аномалий отслеживает весь проект мерчанта. Например, на сайте обычно осуществляется 10-15 транзакций в сутки, а тут вдруг прошли 500 мелких платежей из разных стран – мониторинг распознает процедуру как «card testing» (когда мошенники проверяют валидность базы ворованных платежных карт) и мгновенно блокирует прием оплат для защиты бизнеса (кстати, это одно из непрямых требований PCI DSS).

Open Banking как практическая реализация PSD2 (Payment Services Directive 2)

Директива ЕС, которая регулирует электронные платежи и делает их более безопасными и открытыми. PSD2 вводит требование Strong Customer Authentication, то есть подтверждение операции минимум двумя факторами: пароль/PIN-код, телефон/токен, биометрия (Touch ID или Face ID). Это значительно усложняет мошенничество.

Многие украинские платежные провайдеры, в том числе hutko, предлагают встроенные антифрод-системы с машинным обучением, которые блокируют подозрительные транзакции автоматически. Например, hutko в каждой транзакции с помощью собственной системы безопасности нового поколения отслеживает нетипичное поведение пользователей, подозрительные платежные сценарии и потенциальные риски еще до того, как они станут проблемой для бизнеса.

Притом проверка транзакций в hutko не означает мгновенную блокировку всего, что кажется мало-мальски подозрительным. Как раз наоборот: наша умная антифрод-система анализирует каждую операцию по многим факторам и помогает бизнесу выявлять мошенников, не теряя реальных клиентов. По итогам оценки алгоритм автоматически принимает решение по платежу: провести транзакцию, требовать дополнительного подтверждения со стороны плательщика или отклонить оплату.

Резюме

Безопасность онлайн-платежей в 2026 году – это не расходы, а инвестиция в доверие клиентов и стабильность бизнеса. PCI DSS, токенизация, современное шифрование и умные антифрод-системы позволяют даже небольшому проекту работать на уровне крупных игроков рынка.

Не ждите первого инцидента – подключайтесь к hutko и переложите все хлопоты с защитой платежей на наши плечи. Сосредоточьтесь на развитии своего бизнеса, а прием платежей оставьте профессионалам – мы знаем, как это делать надежно и безопасно.